Administrer vos fichiers en SFTP/SCP plutôt qu’en FTP

A chacune de vos connexions sur un serveur FTP, quelqu’un peut intercepter vos identifiants : en effet, le protocole FTP n’intègre pas de mécanisme de cryptage.

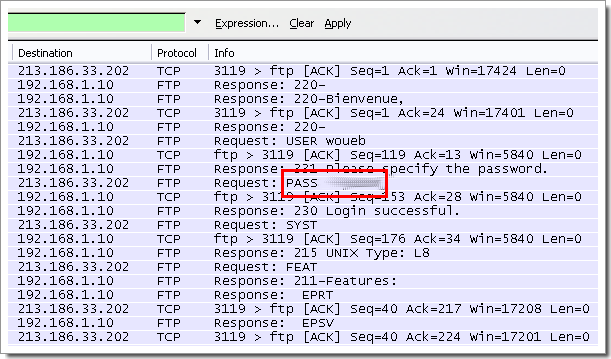

Démonstration par l’exemple : si je capture les paquets du réseau avec un analyseur réseau pendant une connexion au serveur FTP de mon blog, le mot de passe apparaît en clair.

L’analyseur réseau que j’ai utilisé était Wireshark (pour ne pas le citer) : anciennement Ethereal, c’est de loin le plus complet, et le plus puissant à mon goût.

Pour éviter de vous faire détourner vos identifiants, deux autres protocoles sécurisés sont à votre disposition…

Bien entendu, si vous êtes chez vous sur un réseau local avec un seul poste, vous ne risquez pas grand chose. Cependant, dans le cas d’un réseau d’entreprise, d’un hotspot WiFi, ou d’un cybercafé, je vous laisse imaginer ce à quoi vous vous exposez.

Il existe deux protocoles qui proposent une alternative sécurisée au transfert de fichiers par FTP :

- SFTP : SSH File Transfer Protocol (standard SSH-2),

- SCP : Secure Copy Protocol (standard SSH-1),

Tous deux utilisent votre serveur SSH pour se connecter : il n’y a donc pas de configuration supplémentaire à faire. En ce qui concerne vos identifiants, les droits seront les mêmes que ceux de vos utilisateurs/groupes dans /etc/passwd et /etc/group.

Au niveau du choix du logiciel, le plus connu est WinSCP : très simple d’utilisation, il possède des fonctionnalités très sympathiques et vous propose deux interfaces différentes (type explorateur Windows, ou type Total Commander).

Là, vous allez me dire : « ça ne s’applique pas à moi, j’ai un serveur mutualisé« . Si justement, certains hébergements mutualisés proposent quand même la possibilité de se connecter en SSH en plus du FTP : c’est mon cas chez OVH par exemple.

Le même problème se pose pour le protocole Telnet : que ceux qui administrent encore leurs serveurs/switchs/routeurs en Telnet arrêtent tout de suite (sisi, ça existe encore !). Je ne parle pas non plus du POP3, de l’IMAP, du SMTP, de l’HTTP, etc. Il faut savoir qu’une variante dite sécurisée existe pour chaque protocole (POP3S, IMAPS, SMTPS, HTTPS, etc.).

Commentaire by digiboy — 18 août 2008 @ 14:07

Article très intéressant

Merci beaucoup.

Commentaire by Bastien — 18 août 2008 @ 15:45

Bon, ça confirme ce que je pensais, je fais bien d’utiliser des protocoles « S » dès que c’est possible

Commentaire by Rémian — 18 août 2008 @ 18:19

Et bien voilà, moi qui cherchais un analyseur réseau, je vais essayer celui-là.

Commentaire by leGizz — 24 août 2008 @ 16:25

Vraiment parfait winSCP, exactement ce qu’il me fallait, merci à toi pour cette decouverte

Ping by Revue de presse | Simple Entrepreneur — 19 septembre 2008 @ 6:17

[...] Administrer vos fichiers en SFTP/SCP plutôt qu’en FTP Il est très facile d’intercepter votre mot de passe lorsque vous vous connectez à un serveur FTP. Pourtant, ce protocole est très largement répandu aujourd’hui. Mais les risques sont réels et il vaut mieux utiliser un protocole sécurisé. [...]

Commentaire by James — 13 mai 2009 @ 21:12

c’est relativement faux en pratique car les cartes n’interceptent que le traffic dont elles sont destinataire

lors d’une connexion ftp au moment de l’envoi du mot de passe, le dialogue est déjà établi de plusieurs trames en amont, donc les autres interfaces réseau ne sont plus destinataires de ce genre de trames, et ne les voient donc pas !

pour voir l’intégralité du traffic, il faut se placer sur l’OS des switch ou autres matériel actif, et là seul l’admin réseau y a normalement accès, donc faites confiance à vos admin réseau

néanmoins, il est fortement recommandé d’utiliser SFTP ! Dommage que Windows n’integre pas par défaut la prise en charge de ce protocole … comme d’hab quoi

Commentaire by Romain — 14 mai 2009 @ 9:59

@James > Ce n’est pas « faux » comme tu dis, tu apporte une précision, c’est tout.

Il y a beaucoup de moyens différents pour accéder à toutes les trames du réseau.

Par expérience, dans beaucoup de sociétés, n’importe qui a accès au matériel réseau. Dans d’autres, des HUB sont encore en place, et non des switchs (j’ai encore découvert récemment un HUB 1Mb/s chez un client).

Enfin, c’est un conseil donné aussi pour toutes les personnes se connectant à partir d’endroits non secure : hotspot WiFi, cybercafé, etc.

Commentaire by Frédéric — 5 juillet 2011 @ 20:31

C’est intéressant mais j’ai une question.

Qu’en est-il de la sécurité du transfert si je combine le FTP avec l’encryptage des données transférées?

Commentaire by Romain — 6 juillet 2011 @ 8:53

@Frédéric > Tes données seront « protégées » puisque non lisibles. Cependant, ton mot de passe de connexion FTP circulera toujours en clair sur le réseau.

Ping by Afficher un répertoire d’un serveur SFTP en local avec SFTP Net Drive « wOueb by Romain DECKER / Another IT Guy Blog — 27 septembre 2011 @ 13:10

[...] Et pourquoi s’embêter avec du SFTP d’ailleurs ? En 2008, j’expliquais qu’une connexion FTP envoyait les identifiants en « clair » sur le réseau. Si le sujet vous intéresse, vous pouvez relire l’article : Administrer vos fichiers en SFTP/SCP plutôt qu’en FTP. [...]

Ping by Stockage en ligne avec iKeepinCloud « wOueb by Romain DECKER / Another IT Guy Blog — 13 décembre 2011 @ 15:29

[...] FTP : je déconseille toujours autant l’utilisation du FTP simple (voir pour quelle raison ici), [...]

Commentaire by hariri — 11 septembre 2012 @ 2:25

@Romain>>merci pour ton article, cela me sera très utile!!!

j’ai juste une question, tu disais

[Là, vous allez me dire : « ça ne s’applique pas à moi, j’ai un serveur mutualisé« . Si justement, certains hébergements mutualisés proposent quand même la possibilité de se connecter en SSH en plus du FTP : c’est mon cas chez OVH par exemple.]

Est ce que c’est toujours le cas chez ovh car je suis chez online et ils ont dit que la connexion en SSH n’est possible que sur un serveur dédié, j’aimerai tellement changer d’hébergeur car mon site s’est fait piraté et je vais tout réinstaller.

Commentaire by Romain — 11 septembre 2012 @ 8:03

@hariri > L’article date de 2008 : à l’époque j’avais un hébergement 240plan chez OVH, avec lequel on pouvait se connecter en SSH. Cet hébergement n’existe plus maintenant…